Introduction

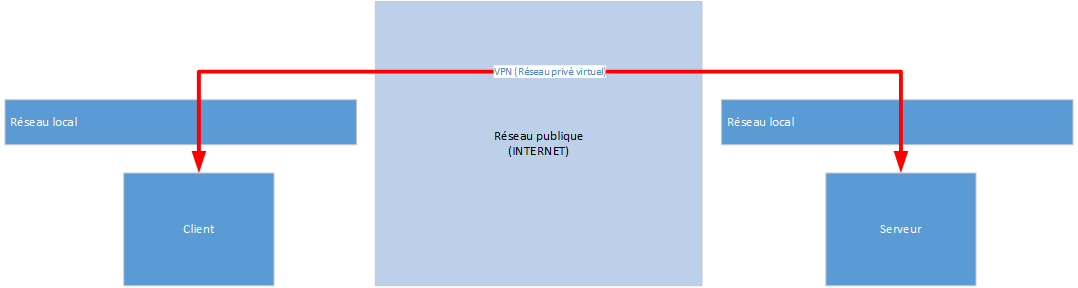

Un VPN, tirant son nom de l'anglicisme Virtual Private Network, une réseau privé virtuel effectuant une communication sécurisées avec une méthode de chiffrement des connexions logiques point à point sur un réseau, généralement public, tel qu'Internet. Ainsi, il est possible pour deux micro-ordinateurs de partager un même réseau privé même s'ils se trouve sur deux continents différents à l'aide d'un tunnel. Les solutions de VPN sont nombreuses, le plus connus est IPSec, L2TP, OpenVPN et PPTP.

Connexion

Les VPN prennent tout ce que vous envoyez sur le réseau sans fil ou réseau filaire et encapsulent les données dans un tunnel sécurisé. Cette situation signifie que même si vos données transitent par un tas de réseaux publics non sécurisés (comme le LAN sans fil et Internet), elles sont brouillées et cryptées et donc sécurisées jusqu'à ce qu'elles atteignent leur destination finale. Vous pouvez obtenir un VPN sur votre connexion de trois manières :

- VPN d'entreprise : Un VPN d'entreprise configure un tunnel depuis votre ordinateur portable (ou ordinateur de poche, d'ailleurs) jusqu'au concentrateur VPN au sein de votre réseau d'entreprise. De nombreux télétravailleurs et télétravailleurs ont des connexions VPN configurées de leur bureau à domicile au siège. Selon le type de connexion VPN que votre entreprise a mis en place, vous pouvez avoir des tunnels VPN sécurisés uniquement pour certaines applications (comme votre courriel et l'accès au serveur de fichiers d'entreprise) et pas pour d'autres applications (comme votre courriel personnel ou votre navigateur Web). Vérifiez auprès de votre administrateur réseau avant de supposer que votre VPN d'entreprise sécurise toutes vos communications en ligne à un point d'accès.

- VPN intégré au logiciel client de point chaud : de nombreux fournisseurs de points chaud (comme Boingo ou iPass) fournissent à leurs clients un logiciel client de point chaud spécial. Ce logiciel fournit aux utilisateurs un répertoire de points chauds et configure également les ordinateurs pour accéder au réseau. Mais le grand avantage de l'utilisation de ces clients est qu'ils ont des capacités VPN intégrées. Toutes les données quittant votre ordinateur sont encapsulées dans un tunnel sécurisé jusqu'à ce qu'elles parviennent au propre réseau du fournisseur de points d'accès, où elles sont décryptées et envoyées vers leur destination finale sur Internet. Si vous utilisez l'un de ces clients, vous pouvez être sûr que vos données sont sécurisées sur le réseau.

- Service VPN Wi-Fi : même si vous additionnez tous les points chauds utilisant WPA / 802.1X et tous ceux pouvant être accessibles avec un logiciel client de point chaud, vous trouvez toujours beaucoup de points chauds n'offrant pas de sécurité. Par exemple, vous pouvez être en ligne dans un petit café venant de créer son propre point chaud sans aucune sécurité; ou vous pouvez accéder à un point d'accès sans fil dans la salle de conférence d'un client où vous n'avez aucune idée de la sécurité des éléments. Pour ces types de situations, vous pouvez obtenir votre propre compte VPN prêt pour les points chauds auprès d'un fournisseur VPN spécialisé. Ces entreprises hébergent leurs propres services VPN et les vendent à tous les utilisateurs moyennant des frais mensuels ou annuels. Le VPN est connecté à son propre réseau, ce qui signifie que vous avez la sécurité de votre ordinateur portable au centre de données du fournisseur. Au-delà de cela, vos données transitent par Internet comme avec n'importe quelle connexion Internet - ni plus ni moins sûre qu'une connexion à partir du DSL ou du modem câble de votre domicile.

Liste des protocoles

Le client VPN et le serveur se parlent en utilisant des protocoles standardisés - votre client et le serveur doivent prendre en charge le même protocole afin de communiquer en toute sécurité. Trois protocoles principaux sont utilisés dans les VPN :

- SSL : Il s'agit du même protocole (couche de sockets sécurisés) utilisé pour établir des connexions de pages Web sécurisées. Pour les VPN très simples, vous pouvez simplement utiliser un navigateur Web pour établir la connexion et accéder au courrier, aux fichiers et aux serveurs. Pour les utilisations VPN plus complexes (où vous devez utiliser une variété d'applications), vous pouvez utiliser un client comme OpenVPN.

- IPSec : Il s'agit du protocole le plus courant pour les services VPN d'entreprise et il est largement pris en charge directement dans les systèmes d'exploitation. Le Mac OS X, Windows, et la plupart des variantes UNIX (comme OpenBSD et Solaris) prennent en charge les connexions IPSec directement dans le système d'exploitation.

- PPTP : Le protocole de tunnel de point à point est un protocole VPN plus ancien mais toujours largement pris en charge développé par Microsoft. La plupart des experts en sécurité pensent qu'il est moins sécurisé qu'IPSec (et il est souvent moins largement pris en charge et utilisé de nos jours).

Liste de solutions infonuagiques

| Nom | Fournisseur | Type |

|---|---|---|

| AWS VPN | Amazon | Infrastructure |

| Azure VPN Gateway | Microsoft | Infrastructure |

| Cloud VPN | Infrastructure | |

| CyberGhost | CyberGhost S.A. | Navigation privé |

| NordVPN | Tefincom & Co., S.A. | Navigation privé |

| PrivateVPN | PrivateVPN | Navigation privé |

| PureVPN | GZ Systems | Navigation privé |

| VPN Connect | Oracle | Infrastructure |

| VPN Gateway | Alibaba | Infrastructure |

Remarque

- En théorie, un VPN peut être déployer sur 3 couches réseau, soit : application, réseau et accès local.